Dvadeset i sedmog avgusta 2025. dobio sam poruku na Signal. Došla je sa naloga koji je tvrdio da pripada Sergeju Tihanovskom, beloruskom opozicionom političaru, suprugu Svetlane Tihanovske, beloruske opozicione liderke u egzilu.

Poruka nije delovala sumnjivo. Naprotiv, bila je profesionalna, mirna, pisana jezikom ljudi naviknutih na međunarodnu saradnju. Kao tema razgovora navedena je saradnja na polju antikorupcijskog delovanja u Istočnoj Evropi. Rečeno mi je da su moji kontakt podaci dobijeni preko jedne organizacije iz Evrope sa kojom Beogradski centar za bezbednosnu politiku redovno sarađuje. Predložen je kratak video-poziv. Spremao sam se za ranije planiran službeni put. Završavao obaveze, proveravao mejlove, zatvarao otvorene dokumente. Ništa u poruci nije zahtevalo dodatnu proveru. Stigao je link. Otvorio sam ga sa desktop računara. Poziv se nikada nije povezao. Nije bilo poruke o grešci. Nije bilo nastavka komunikacije. Kasnije sam proverio sa navedenim partnerima. Niko od njih nije podelio moj broj telefona sa navodnim Tihanovskim, nije posredovao, niti je znao o kakvom razgovoru je reč.

Tada je postalo jasno da poruka nije bila poziv na saradnju, već ulazna tačka za špijuniranje.

28.000 pročitanih mejlova: kako je napadnut BCBP

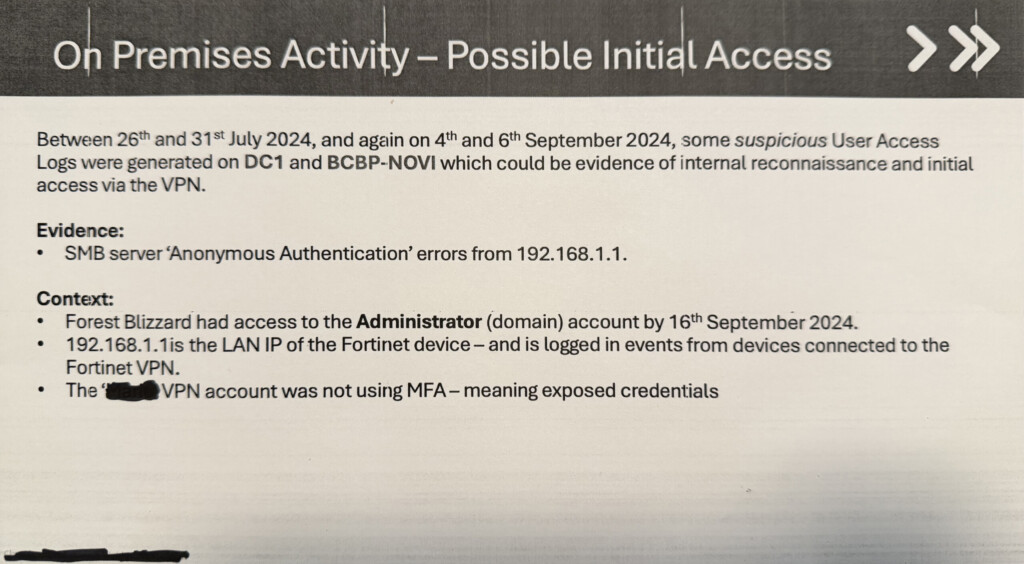

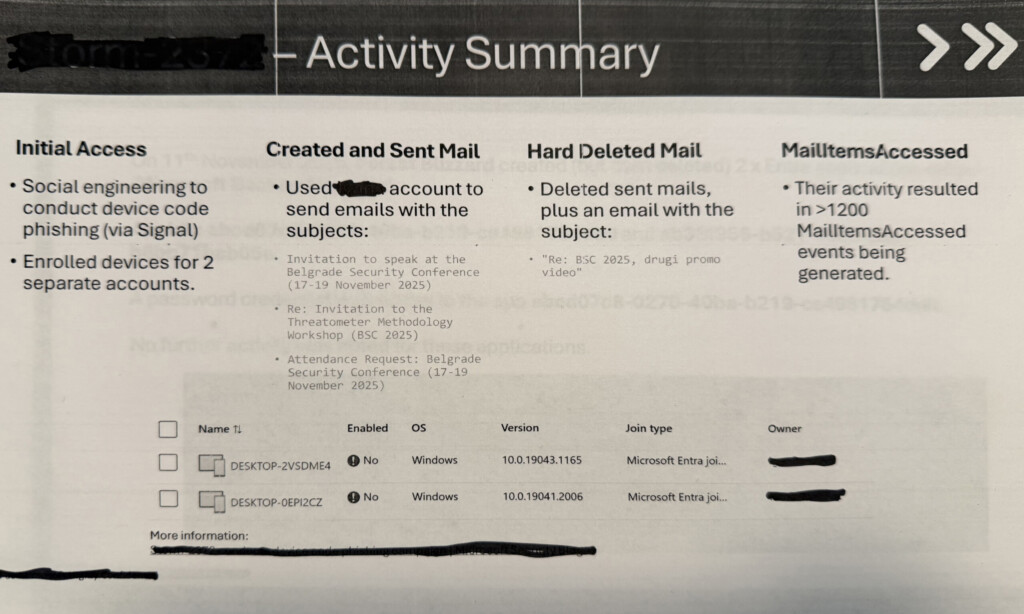

Naknadno se ispostavilo da poruka koju sam dobio nije bila izolovan incident, već deo mnogo šire i ranije započete operacije. Forenzička analiza velike IT kompanije čije usluge koristimo, pokazala je da kompromitovanje sistema BCBP nije započelo te godine, već tokom leta i jeseni 2024. sa potvrđenim tragovima neovlašćenog pristupa od septembra 2024.

Prva faza napada bila je ulazak u internu mrežu korišćenjem kompromitovanih VPN naloga, tj. legitimnih pristupnih tačaka serveru BCBP-a koje se koriste za rad na daljinu. To je omogućilo napadačima da se u sistem uključe kao „regularni korisnici“, bez alarma i bez ikakvog razloga za sumnju.

Jedna grupa je obezbeđivala dugotrajnu, tihu špijunažu: neprimetno čitanje mejlova i dokumenata. Druga je koristila agresivnije tehnike, uključujući preuzimanje administratorskih naloga i širu kontrolu nad digitalnom infrastrukturom

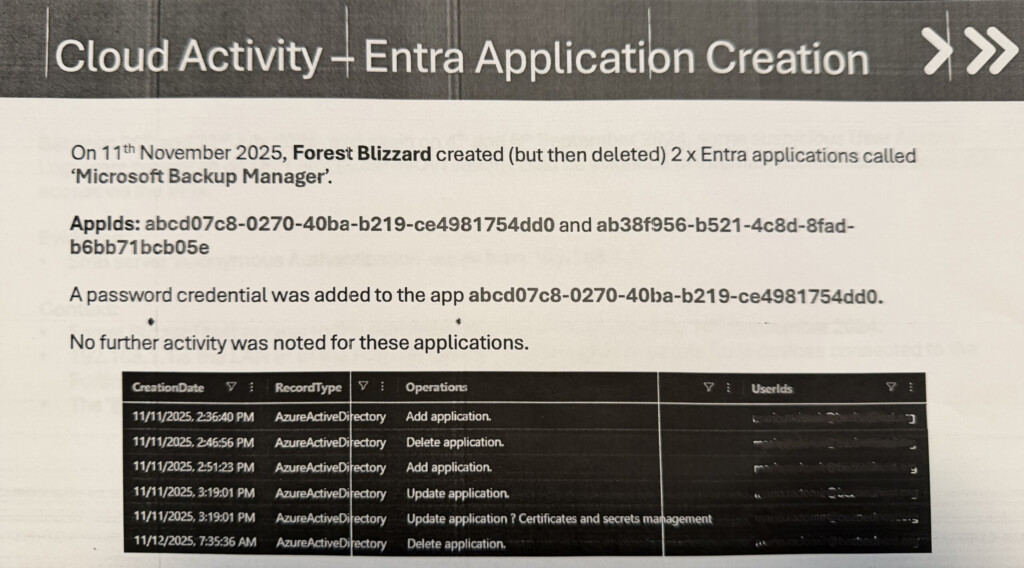

U drugoj fazi usledilo je preuzimanje administratorskih naloga nad celim sistemom. U praksi, to je značilo potpunu kontrolu nad serverima, radnim stanicama, internim dokumentima, arhivama i komunikacijama. Instalirani su alati karakteristični za ozbiljne špijunske operacije, alati za izvlačenje lozinki, daljinsko izvršavanje komandi i dugoročno, prikriveno prisustvo u sistemu.

Tek tada je započela treća, najosetljivija faza sistematskog nadzora svih komunikacija BCBP.

U periodu od 11. novembra do 8. decembra 2025. zabeleženo je više od 28.000 pojedinačnih pristupa mejlovima zaposlenih u BCBP-u. Ti pristupi nisu bili rezultat automatizovanih procesa, bezbednosnih skeniranja ili tehničkih grešaka. Radilo se o stvarnim otvaranjima poruka i priloga, uključujući i arhiviranu prepisku. Pristup mejlovima nije bio ograničen na aktuelnu komunikaciju. Obuhvaćena je i starija prepiska, kao i interni dokumenti i komunikacija sa domaćim i međunarodnim partnerima. Zabeleženi su pristupi na više korisničkih naloga, u različitim vremenskim intervalima, tokom čitavog navedenog perioda. Paralelno sa pristupom mejlovima, zabeleženi su i pokušaji uspostavljanja komunikacije sa zaposlenima u BCBP-u putem različitih kanala, uključujući mejl i aplikacije za razmenu poruka, kroz korišćenje lažnih ili neproverenih identiteta.

„Ponoćna i šumska mećava“

Analiza je pokazala da se nije radilo o jednom akteru, već o dve različite hakerske grupe poznate pod nazivom Midnight Blizzard (Ponoćna mećava) i Forest Blizzard (Šumska mećava). Ove grupe se dovode u vezu sa ruskim obaveštajnim i bezbednosnim strukturama. Prva sa Spoljnom obaveštajnom službom (SVR), a druga sa Vojnom obaveštajnom službom (GRU) za koju bezbednosni stručnjaci smatraju čak da je i u komandnoj strukturi GRU.

Analiza je pokazala da su špijuniranje sprovodile dve različite hakerske grupe koje se dovode u vezu sa ruskim obaveštajnim i bezbednosnim strukturama. Prva sa Spoljnom obaveštajnom službom, a druga sa Vojnom obaveštajnom službom

Jedna grupa je obezbeđivala dugotrajnu, tihu špijunažu: neprimetno čitanje mejlova i dokumenata. Druga je koristila agresivnije tehnike, uključujući preuzimanje administratorskih naloga i širu kontrolu nad digitalnom infrastrukturom.

Operacija se nije zadržala na internim sistemima. Napravljen je poseban, lažni sajt Beogradske bezbednosne konferencije, predstavljen kao zvanična platforma za registraciju. Istovremeno, gostima i učesnicima konferencije slati su mejlovi sa navodnim linkom za registraciju, sa ciljem da se infiltracija proširi na međunarodne učesnike, predstavnike vlada, međunarodnih organizacija, akademske zajednice i civilnog društva. Na lažnu špijunsku internet stranicu konferencije naseli su i novinari režimskih televizija Pink i Kurir, koji su se za praćenje rada konferencije „akreditovali“ preko nje.

Mala pomoć prijatelja?

Zvanična Srbija već godinama otvoreno sarađuje sa ruskim bezbednosnim službama, ne samo kroz formalne sporazume, već kroz direktnu saradnju dva autoritarna režima. Još 2021. godine potvrđeno je postojanje zajedničkog tela za borbu protiv takozvanih obojenih revolucija. Iste godine ruski opozicioni političari bili su praćeni u Beogradu, uključujući Vladimira Kara-Murzu i Andreja Pivovarova. Obojica su kasnije uhapšeni i osuđeni u Moskvi. Nakon razmene zatvorenika sa Sjedinjenim Američkim Državama, javno su optužili srpske bezbednosne službe da su ruskim vlastima prosledile materijal prikupljen nadzorom u Srbiji. Ti navodi nikada nisu ozbiljno istraženi.

Prošlo je više od godinu dana od urušavanja rekonstruisane nadstrešnice na železničkoj stanici u Novom Sadu, koji su pokrenuli masovne proteste građana koji zahtevaju odgovornost vlasti. Kako je rastao javni pritisak, a protesti postajali sve masovniji, rasli su i napori da se on delegitimiše. U tom smislu je bilo interesantno saopštenje ruske obaveštajne službe (SVR) u leto ove godine, u kojem je optužila određeni broj nezavisnih lokalnih medija u Srbiji da promovišu ukrajinski „Euromajdan scenario“ u Srbiji. Nijedan državni organ Srbije se nije oglasio povodom ovog grubog i neobičnog mešanja u unutrašnja pitanja zemlje. Umesto toga, jedina reakcija je bila izjava predsednika Srbije koji je zahvalio ruskoj spoljnoj obaveštajnoj službi na pružanju informacija o navodnoj zaveri za rušenje vlade, izmišljenim optužbama koje nikada nisu potvrđene.

Hakerski napadi u Evropi deo su šireg ruskog hibridnog ratovanja od početka rata u Ukrajini. Pitanje je da li Srbija, koristeći spoljne sile da nadzire, mapira uticaj i neutralizuje pritisak za političke promene, postaje deo te strategije. Ova praksa pomaže režimu da ostane na vlasti, ali cena je jasna: spoljna zavisnost i duboka potčinjenost

Istovremeno, slučajevi širom Evrope ukazivali su na mreže kontakata povezane sa Rusijom koje koriste teritoriju Srbije za subverzivne aktivnosti. Jedan takav slučaj, iz septembra ove godine, uključivao je kampove za obuku u zapadnoj Srbiji, gde su pojedinci, prema zvaničnom saopštenju Moldavije, pripremani da izazovu nerede i prekid izbornog procesa tokom izbora u ovoj zemlji. U tom kontekstu treba posmatrati i slučaj korišćenja nelegalnog oružja u napadu na demonstrante u Beogradu, tzv. zvučnog topa. Umesto nezavisne domaće istrage, vlast se oslonila na izveštaj ruske Federalne službe bezbednosti (FSB). Time su strana bezbednosna služba i njen navodni izveštaj postali jedini izvor istine o događaju koji i danas izaziva kontroverze u javnosti šta se zapravo dogodilo 15. marta u Beogradu.

Ovaj svojevrsni autoritarni „offshoring“ ne dolazi isključivo sa istoka. Kriminalizacija USAID-a u američkom političkom diskursu početkom godine poslužila je kao izgovor za policijske upade u prostorije organizacija civilnog društva u Srbiji. Međutim, ipak slučaj sa ruskim bezbednosnim aparatom prevazilazi samo narativ, radi se o akteru koji očigledno ima potpuno odvezane ruke da deluje na teritoriji Srbije, u saradnji ili uz prećutnu saradnju srpskih službi. Da su protesti u jednom trenutku zaista pretili režimu, u toj meri da je on morao da se osloni na pomoć ruskih službi, nesumnjivo iskusnih u borbi za očuvanje sopstvenog režima, potvrdu je dao nedavno direktor SVR-a Nariškin rekavši „…da su oni, u svakom slučaju, pomogli da se otkloni akutna faza krize“.

Sajber-špijunaža protiv moje organizacije, bilo da je izvedena za račun domaće ili strane službe, ili u njihovoj saradnji, daleko je više od običnog bezbednosnog incidenta, to je pretnja sa direktnim posledicama po bezbednost zemlje i njenih građana. Njena cena je gubitak autonomije, normalizacija nadzora kao političkog oruđa i strateška potčinjenost spoljnoj sili. Država koja se oslanja na spoljne bezbednosne strukture da upravlja sopstvenim političkim prostorom gubi sposobnost da odlučuje o svojoj budućnosti; suverenitet se razgrađuje kroz autsorsing represije i nadzora, na štetu demokratije i normalnog političkog života.

Hakerski napadi u Evropi deo su šireg ruskog hibridnog ratovanja od početka rata u Ukrajini. Pitanje je da li Srbija, koristeći spoljne sile da nadzire, mapira uticaj i neutralizuje pritisak za političke promene, postaje deo te strategije. Ova praksa pomaže režimu da ostane na vlasti, ali cena je jasna: spoljna zavisnost i duboka potčinjenost. I to je problem koji daleko nadmašuje jedan napad, jednu organizaciju ili jedan link, on ugrožava suverenitet, demokratiju i budućnost ove zemlje.